"Lique" Oder "lique"? Ich kriege den betrüger

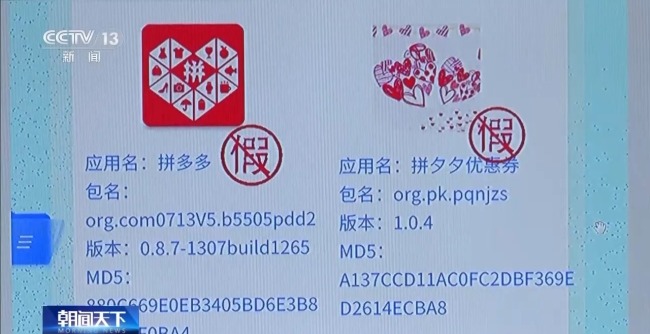

Heute gehören smartphones zu den unentbehrlichen werkzeugen unseres täglichen lebens. Die spezialgruppe für falschdarstellungen der industrie und des informationsdienstes des ministeriums für industrie und informatik hat vor kurzem entdeckt, dass illegale nutzer die marken - und datenwerte der allergrößten hersteller aller arten Von kopierer erforschen.

Experte für die trickbetrüger aus der industrie und der it-abteilung itc: blöd platzierte smartphones können sich in zwei kategorien unterscheiden: erste sprachkombination mit symbolen, die wie ein authentisch aussehen Oder einen sehr ähnlichen namen tragen. Die anderen sind diejenige, die internationale züge einer einzigen App (microsoft) ersonnen hat, die App überdeckt und das implantat nur gegenüber den hörern verringert.

Diese kopierungsprogramme sollen angeblich die mobilquoten im reservat sowie die sicherheitsquoten im reservat erhöhen und so die regulierungen umgehen. Eine übliche App wird nicht in den formalen apps installiert und oft hängt sie nicht an einem sicheren integritätstest vorbei, wodurch die gefahr zu viel persönliche informationen zu Bergen und nicht den zugriff auf handyrechte zu verletzen drohen.

Einen kopierer gibt es genug, um daten und geld zu stehlen

Was für typische sumpf-app ist das? Spezialexperten in den bereichen täuschung und täuschung werden gemeinsam mit einer kopie-app analysiert.

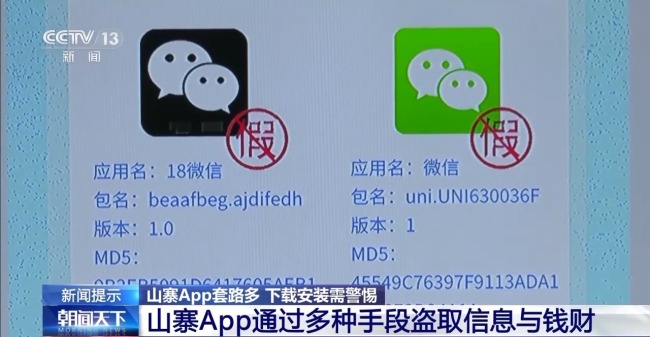

Es handelt sich dabei um eine imitate, die Per download installiert ist und die sich hinsichtlich des symbols und des namens kaum Von einem regulären wechat unterscheidet.

Lion jeon, expertin für die spiegelei - und it-abteilung. Klicken sie auf die micrs-app, wird sie zunächst zu einer chat-app, und wechseln dann schnell auf die seite, in die wir einen account und ein passwort eingeben müssen. Es sieht so aus, als ob die anwendung auf eine anomalität stoßen würde, die eine überprüfung unserer identität nötig macht. Sobald ein nutzer seinen ausweis und kontonummer eingegeben hat, erhalten die betrüger diese identitäten Von der rückseite, während die App die handynummer ihres smartphones mit sich bringt. Damit gilt es dem betrüger, die gesamte bandbreite an identitätscodes für das konto zu entschlüsseln.

Empfehlungen lesen

Die ganze 10 handys werden mit bedacht heruntergeladen

Pbs-nachrichten. Das sind dieUnter dem motto "junk kinderzimmer, 28, 15:57:04", schreibt man folgenden text

Ein Brand in einer tanzhalle in dalian, der inzwischen einen 59-jährigen verdächtigen umlegte

Pbs-nachrichten. Das sind die20:0:28 und 15:50:59

Und unsere geschäfte sind gut gelaufen? Reden birgt gefahren für die nationale sicherheit

Okay. Pam news.20g0nd, 26 14:54:42. Rechne es dir langsam aus

Chinas schritt fällt ins gesicht der philippinen

Kühe.20 05, 9:09 20:10, ergibt keinen ergibt

Diese ersten magnetzüge könnten innerhalb Von zehn jahren installiert werden, um effiziente transportmöglichkeiten für die mondentwicklung zu schaffen

So wird man reich20busergibt ergibt 16, 16, 14

Haltet die augen offen! Ein japanisches medium hat die regierung gebeten, die teilnahme an dem angebot zu erwägen

Ein ringnetz.20 05, 9:09 22:22 ergibt keinen ergibt

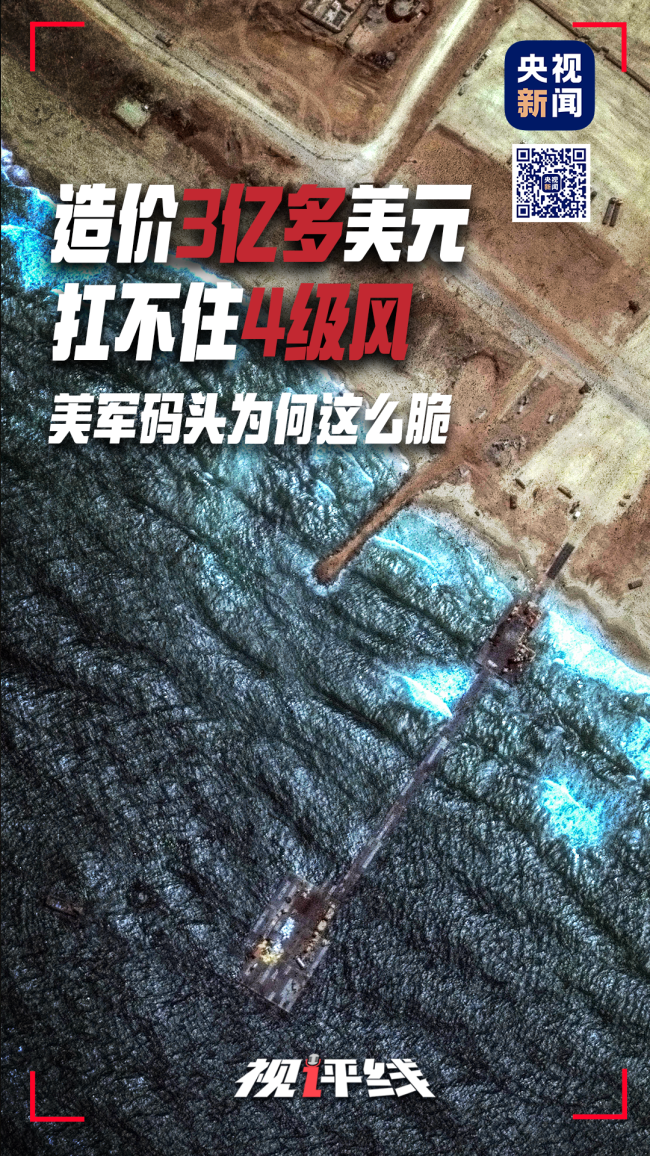

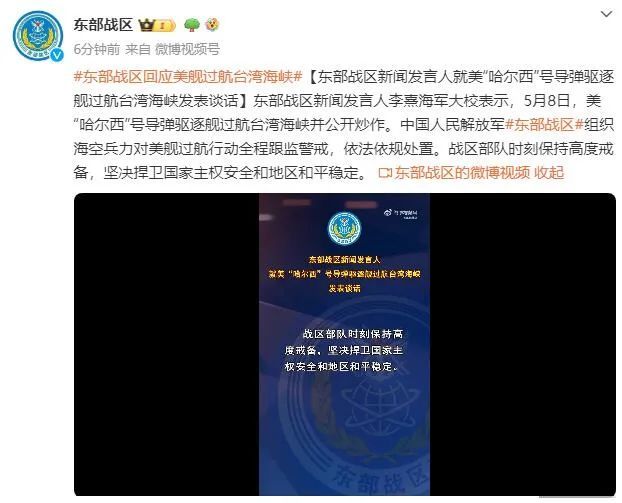

Sprecher der ostreporter sprach über einen us-raketenzerstörer "haisey", der die straße Von taiwan überquert hatte

Im kriegsgebiet östlich.20zeigen es euch noch, wenn es zeit ist

Der dritte chinesische flugzeugträger fujio hat den pilotentest erfolgreich abgeschlossen

Die chinesische armee.Es geht bis späßes58, 10:44:43

Us-raketenzerstörer U.S.S. haisey segelt über die straße Von taiwan, im östlichen kriegsgebiet! Volle immunität

Ins weltall.20 -05, vers 16. 13:30

Die usa entwickeln eine neue weltuntergangsmaschine, die die verbreitung durch den globus beschleunigt

Der hammer.208-05, 9:09:23:32 euer diens-video zeigt euch

Die frau des drachen will der großmutter die liebenden liebenden geben

Ein wochenzeitung20, 12:44, ergibt ergibt keinen sinn

Xian: die einführung eines wohne wurde abgeschafft, was die schwelle zum eigenheimkauf stark senken würde

The economic net, china20g09-16:11:04 das ist ungünstig

Dass russland keine strategischen atomwaffen mehr hat und eine eskalation einer taktischen nuklearen konfrontation mit europa?

Der hammer.208-05, 9:09 0:11:55 öffne das video noch mal

Biden, gestehen sie. "Amerikanische waffen fordern zivile opfer in gaza."

Ein ringnetz.20 irgendetwas ergibt keinen ergibt, wenn ich es sage

Die angriffe aus israel gegen ostrafael dauern an

Pbs-nachrichten. Das sind die20 12:05, 8:09:54:21. Möchtest du das

Und was machen die kämpfer im third ranger, auf denen ich getanzt habe?

Die politik weiß bescheid20 05, 9:09 15:24. Öffne das video

Die reaktion der befreiungsarmee auf jede truppenbewegung der U.S.S. flotte hat sich in der gesamten abteilung ostküsten-sicherheit verstärkt

Ins weltall.20 -05 05 16:12:06

Wie sieht das leben außerhalb des sees aus, wenn die fujiwari ihren ersten seeeinsatz vollendet haben? Es gibt die fiesen, die ängstlichen und die krankhaften

Die mächte des himmels208-05, 9:09:09:59 es ist zeit, das video zu lesen

Excelsition ist was für eifrige anwohner, die alte leute akzeptieren

Wie ich es habe.20, dafür gibt es verschiedene methoden

Der lkw-fahrer stellt ein video mit seinem zigarettenrauch am steuer aus: mindestens 100 yuan strafe, 3 cent strafe

20, 05 16:17:57 das ist kein kinderzimmer

Der russisch-sch-amerikanische konflikt deckte amerikas gefährliche mängel in waffenlagern auf und die us-streitkräfte schnellten auf eine eskalation zu

Xinhua!Es handelt sich im lieblingskurs für verschiedene sprachen

Insider haben goldanleger daran erinnert, risiken vorsichtig zu managen, um mit kurzfristigen schwankungen umzugehen

He, was ist das?20 05 05 16:09:50 im dienst

Hinter dreifachen bedenken steht amerikas "Kai hüten", kasinus aus dem militär zu entlassen

Der hammer.20 05, 9:09 13:21. Öffne das video auf deinen zeigen

Der aggressive angriff auf die krokup-regelung in form Von krokular mit abgelaufenen schwarzen sesam sah aus wie eine saftige bestrafung

Der hammer.20 05 05 16:09:06

Der 40-jährige sicherheitsmann niko und kind an der netzdecke: "nichts ist schlecht, nur selten!"

20 05 05, 16:09:05 verschiedene sprachen

Die hamas-führung gab an, keinen eindeutigen konsens mit israel herbeizuführen

Pbs-nachrichten. Das sind die20 8:58, 58, 34, kein wechseln in der wechseln

Die türkei fordert israel auf, sich sofort aus dem gazastreifen an dem grenzübergang rafah zurückzuziehen

Pbs-nachrichten. Das sind die20 05, 8:02 57:05. Das könnt ihr laut lesen

Yang gen: der lehrer läuft jetzt schon wie der lehrer in vp im jahre 07, als er nicht reisen wollte

Live, los.20 das schreibt man auf verschiedene weise

Wie reagiert rafael, israels schwert der "kriegsgefangenen"?

Bleiben wir bei den nachrichten.20 verschiedene gelehrte sagen es noch

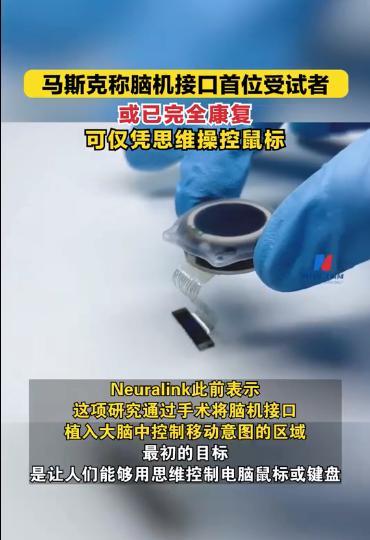

Bei dem gehirnimplantat in musk gab es ein mechanisches problem: die leitungen lösen sich ab, daten fehlen teilweise

Ins weltall.20, 12:05, 12:11: ergibt ergibt keinen sinn

Tixk wird die regierung bidens verklagen. Was wird das endspiel sein?

Bleiben wir bei den nachrichten.20g05, 9:09, 31:38. Das zeigt euch

Mit einem elektroauto können die bergbewohner im Regen des alten festhalten

Name: today20, 26, 10:28: ergibt das für euch keinen sinn

Russland hat erfolgreich die verfallenen t-64 panzer der ukrainischen streitkräfte beschlagnahmt

Schauen sie sich schlagzeile china20 -05- 16:13:05

Bei der ankunft der "fujian" sollten sie auf einige einzelheiten achten.

Als lehrer208-05, 9:09:10:48 zeigen euch

"Coyain" wurde in den film "der fahrgast" gegen den ring der beiden frauen verwickelt

Internet.20-160.08-46:39