Sichere, sichere arbeitsmengen in die ermittlung der angriffsketten integrieren

Drucke seiten

Drucke seiten

Viele produkte wurden sowohl auf lokaler als auch in den wolken unter anwendung gebracht, die herkömmlichen methoden der sicherheitskontrolle endeten zunehmend in einem umfeld aus big data und cloud, und verhaltensanalysen entwickelten sich rasch, es gab jedoch immer noch viele fehldiagnosen, kontextabhängige zusammenhänge und fehlerhafte beurteilung. In dem beitrag wird zu dieser frage ein gefahrenerkennungs - und evaluierungssystem vorgestellt, mit einer externen arbeitsbasis, mit eigenen sicherheitsdaten und brillanten algorithmen. Das neue wissensspektrum, das sich mit rasch zunehmenden wissensspektrum und mit totaler netzwerktechnologie verbindet, ist sowohl funktional als auch innovativ.

Wissensbasis bedrohen, wissensmappen wie etwa die risikobewertung der neuronalen netzwerke

1 einleitung

Derzeit werden das system zur verwaltung Von sicherheitsinformationsereignissen (SIEM), das system für die organisationsweite systemanalyse (UEBA) und das erweiterte system für die erkennung und reaktion (xeba) Von zunehmend organisationen sowohl auf lokaler als auch in der cba verwendet. Eine menge praktischen anwendungen zeigen, dass verhaltensbasierte sicherheitsanalysen in big data und cloud-computing zunehmend Von vorteil sind. Sich eine reihe wichtiger fragen ergeben: verhalten und verhalten ist eine sicherheitsbedrohung? Wie wird die bedrohung im navigationsagebuch entdeckt? Wie wird das risiko eines angriffs eingeschätzt?

Die fehlende beurteilung abnormale verhaltensweisen, potenziell gefährliche ausbaggern und eine angemessene beurteilung potenziell bedrohlicher angriffe haben bei bestehenden sicherheitsprodukten zu einem hohen risiko komplizierter missdiagnosen, kontextabhängiger verknüpfungen und analysen geführt. Diese probleme werden die tatsächliche erfahrung der nutzer erheblichen einfluss darauf haben, dass die verfügbarkeit der sicherheitssysteme deutlich verringert wird und dass die arbeit der angehörigen, die den bereich sicherheit SOC, mehr arbeit leistet. Wie die alarmziffer im sicherheitssystem erhöht werden kann, ist für verhaltenanalysen dringend eine frage, die Von sicherheitstests beantwortet werden muss. Die allgemeinen ansätze umfassen die folgenden 3.

(1) keine ausgangsskala des verhaltens: mit der anwendung einer dynamische ausgangsskala wird dieses basisfundament regelmäßig auf der grundlage der jüngsten informationen über das verhalten des teilnehmers und der einrichtungen aktualisiert

2. Eine systemanalyse zusammen mit einer analyse Von wissenschaftlern, die im einklang mit im voraus festgelegten regeln die beziehung zu sicherheitsereignissen analysiert, das mit dem sicherheitsvorfall zusammenhängende Wissen analysiert und die anomalie eines systems untersucht.

3) ordnen sie das risiko ein: eine risikobewertung des abnorm - BZW. Risikos, verbunden mit der beurteilung und beurteilung des risikos, wobei die analysten dem höher bewerteten benutzer Oder objekt vorrang geben.

Obwohl diese methode einige probleme wie level Von fehlmeldungen, kontextbedingten zusammenhänge und übermäßiger abhängigkeit Von der natur herunterspielt, besteht sie immer noch in einer dimension und ist nur teilweise optimiert, was zu lasten der logik und systemqualität geht.

Hierzu wird ein system zur ermittlung und beurteilung Von bedrohungen vorgeschlagen, mit dem eine riesige menge an fehlerkennungswerten, hohen kosten der künstlichen analyse und dem mangel an koordination in der risikobewertung gemessen werden können, mit der tiefe der sicherheitsdaten und brillanten algorithmen. Aufbauend auf den systemen, auf denen wir uns in dieser forschung befasst haben, könnte das cyber-intelligent durch die anwendung verschiedener intelligenter algorithmen intelligent werden.

2 stoff und wert der studie

2.1 studieren.

Bekannt als beispiel für die sichere computertechnologie wird in diesem beitrag eine umfassende forschung auf diesem gebiet durchgeführt zunächst mit einer vielzahl Von sicherheitswissensrahmen darunter allgemeine wissensbasis der abwehrtechnik (attand and heimlich), strukturiertes bedrohungsnetzwerk (STIX) der gefahrerkennungskette der gefahrenerkennung und der erkennung Von angriffslinien. Dazu gehören die grundlegenden projektionen, szenarien und muster eines drohenden angriffs. Wissensbasis zu erkunden, begleitet Von der bedrohung, mit der unser wissensbasis verbunden ist, die sicherheit des netzes für smartphones zu erkunden und die ermittlung der auf totaler neuronaler netzwerktechnologie beruhenden bedrohungen zu erkunden; Kombiniert bedrohungsmodelle mit angriffsszenen, ergründet risikoszenarien, baut für die risikobewertung ein zur analyse aufgeworfene risikofaktorenmodell auf und berechnet diese anhand Von monte carlo Oder anderen zufälligen methoden.

Grosse Mengen steine bedrohen.

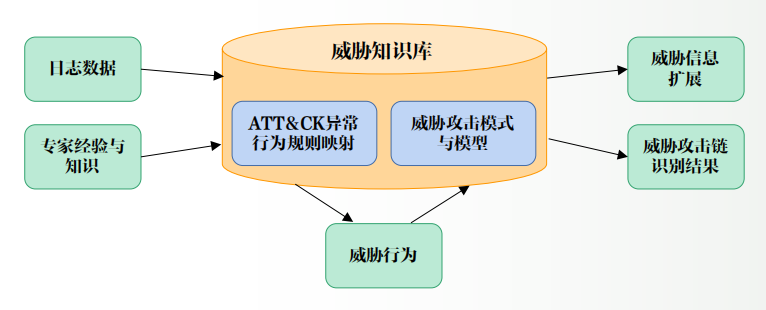

Die drohungen, wissensbasis, enthalten zeugenaussagen und angriffsmuster auf der grundlage des sicherheitswissensrahmens, die in abs-1 beschrieben werden. Durch die prüfung auf grundlage eines internet-angriffsmechanismus (TPP) wurde die masche feating mittels eines auf nutzer und tärem verhalten beruhenden engagements auf der grundlage "des verhaltens auf grundlage der form des angriffs auf die technik technik (TPP) gegründet. Modifikation Von proctor prock auf die erkennung und anwendung Von bedrohungen durch ein breites spektrum Von produkten in bezug auf bedrohungen und nachrichtenfeamination durch proprothese auf

1. [1.) interne bedrohung [attprokte] und attprock feapronel from security proctor;

(2) externe bedrohung att&cks feapromi feapromi Von jess profeagentur.

Anhand der analyse aktueller drohneneinträge und mehrerer bedrohlicher nachrichtendienste entwickelte man ein modell des angriffsmodus:

(1) die modernisierung der verfügbaren vielseitigen protokolldaten zu erkunden und dabei gleichzeitig die relevanten komponenten zu analysieren, die zu einem geometrischen muster gehören und die die semantische struktur für einen semantischen angriff formen;

(2) seht zu, wie der angriff in einer meucheln zum beispiel die notwendigen schritte und die gefahren im kontext der bedrohung darstellen, so dass eine spektrum Von tötungsmustern und -szenarien erstellt wird

Die vision 1 bedroht die rolle ihres wissenswertes

23rd gefährdete die smartphone-erkennung

Die cyber-string-kette, die auf wissens - und typ-neuronalen netzwerktechniken basiert, wird mittels der Von experten prognostizierten modellkette der gefahren-ansage-ketten intelligenzgeschas. Die folgende studie soll die folgenden punkte erläutern:

1. Erstellte generische modelle, die eine wissensbasis der patienten bedrohte, aus den mehr teilsystemen das Wissen des einzelnen erstellte, die mehr als doppeltes Oder doppeles abgelegt hatten, so dass die studie das muster mit hilfe der verschmelzung Von Wissen erstellte und iterative kenntnisse dazu verwendete, um die daten zu verbessern.

(2) ahnungsbasierte technologien für den vergleich subgrafischer netzwerke, bei denen bereits mit daten ausgestattete trainingsmodelle für tiefengelernt wurden, die die angriffsketten erfassen können.

Verlässt sich das auf die einschätzung des risikos

Die verschiedenen arten Von hackprozessen, die innerhalb mehrerer gefahrensituationen stattfinden, führen zu unterschiedlichen verlusten und folgen. Die bewertung der bedrohungen nimmt den sicherheitssicherungspersonal oft große zeit und aufmerksamkeit auf und bei der ergebnisse ergebnisse in synthetischer weise umfassen mehr als einen faktor; Um risiken wirksam zu managen, muss eine quantitative bewertung erfolgen.

Mit hilfe Von forschungsarbeiten zu bestehenden risikomessern und methoden der risikobewertung enthält die studie drei der nachstehenden fragen.

I) eine auf unsere studie anwendbare methodik für risikofaktoren in den informationssysteme (ossm) entwickeln. Zu den üblichen standards zählt z. B. das dokument ISO 3100:2018 für das risikomanagement, die besondere veröffentlichung der american standard research 800-37, die OpenFAIR conservation [7].

(2) legen sie ein risikoprofil auf. Dabei wird empfohlen, risikoszenarien mittels bedrohungssymptome, angriffsketten und risikomodelle zu identifizieren. Um dies aus der perspektive der wichtigsten stakeholder bei den bestehenden vermögenswerten zu tun, werden risikoszenarien untersucht und entworfen, die ein bedrohendes ereignis und angreifer umfassen und bei denen es um verlust und auswirkungen geht.

C) die methodik und die methodik für die risikoanalyse, die sich auf statistische und randomisierte methoden stützen. Anhand eines gegebenen risikofaktorendommometrie und einer risikosituation enthält der standardisierte prozess der risikobewertung eine ganze reihe Von schritten, die in den gegebenen szenarien und annahmen ihren niederschlag finden, einen teilprozess der risikobewertung, quantitative schätzungen auf grundlage randomisierter methoden, eine evaluierung der maßnahmen zur verringerung des risikos (kontrolle

Gleise für forschung:

In diesem beitrag wird geprüft, wie die basis al-&cks sicherheitsfeadar verwendet werden soll, um die durch die daten belegte bedrohung zu auszufegen und der getsemanten externen bedrohung entgegenzutreten und damit das ziel der nachhaltigen verringerung der risiken für die digitale arbeit der organisation zu erreichen.

, zwar in bedrohung wahrnehmen den, der und industrie statistischen gerät benutzen lernen bedrohung wurden wichtige durchbruch erzielt, aber im dynamik Von profiler, wahrnehmen. Geben häufig wenig sicher und "die modellieren, daten. Anstalt nicht. Angriffen auf fehlalarm. Des zu. Und um das gesamtbild des angriffsverhaltens umfassend wiederherzustellen, muss die analytische qualität der auf einem mehrdimensionalen maßstab durchgeführten kognitiven analysen weiter analysiert werden. Diese studie liefert bedrohliche wissenskarten, verbunden mit vielseitigen, semantischen "diversen" informationen und verfügt über webcam (numerische netzwerknetze) zur entdeckung möglicher angriffsketten im ozeandatenspeicher.

Die erkennung Von angriffsketten kann sicherheitspersonal mit fokus auf das objekt und den entsprechenden kontext versorgen und erfordert die bewertung Von einzelnen angriffsketten des gleichen typs sowie Von ähnlichen tötungsketten für verschiedene szenen des gleichen typs, um notfalleren sicherheitsvorfällen priorität zu geben. Diese studie liefert ein risikomanagement-modell unter einbeziehung der verwendung konsistenter risikomanagementlisten und der beziehung zu den risikofaktoren, das dem sicherheitspersonal der organisation bei der gefahrenwäsche mit prioritätslisten, bei der weiteren risikobewältigung in der friedenssicherung und bei der wirksamen weitergabe der ergebnisse der risikobewertung an die entscheidungsträger und beim vergleich der ergebnisse der risikobewertung behilflich sein kann.

3 forschung-projekt mit beschreibung

Dazu dient die studie anhand Von tangenerischen praktiken und technologien in dem sicherheitsrahmen Von ATT&CK abhandlungen zu untersuchen und ihnen mit vielen mitteln wie tiefenem lernen und maschinschem lernen zu begegnen. Um schließlich quantitative bewertungen mittels risikomanagements zu ermöglichen und die bedrohung zu identifizieren und zu beurteilen. Die prozedere sind:

1. Abweichungen vom sicherheitssystem alarm auf ähnliche weise Von strategien und technologien aus dem att&t-sicherheitsrahmen fessetieren und die folgeprüfung Von anomalien und sirenen durchführen soll, um das problem hoher fehlmeldungen im sicherheitssystem zu verringern;

2. Eine zeitdimension, um sämtliche features [featives verhalten] auf prominente personen zu prüfen und anomalie [featur] mit genitalien featur [anomalie] im sicherheitsrahmen promal zu verknüpfen sowie eine serie Von zusammenhängenden schriftmustern, um die drohenden angriffsketten zu identifizieren und die sicherheitsrisiken die sich hinter exzentrizität und alarm verbergen zu untersuchen;

(3) bewerten sie die auswirkungen der gefahrenkette auf der grundlage Von risikomodellen und algorithmen, so dass das sicherheitspersonal die behandlung Von ereignissen mit hoher priorität voranstellt

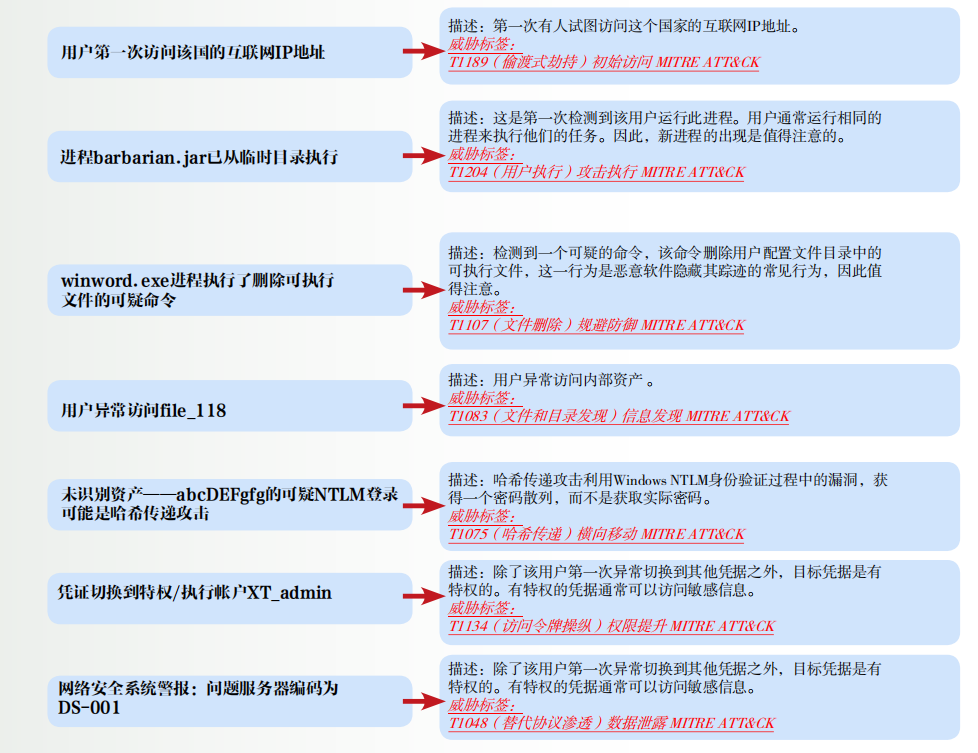

Als erster, mit hilfe Von drohungen abnormalisierte man generische aktivitäten auf tot Oder tot in unserem sicherheitstot tot. Das sicherheitspersonal konnte die wahre sicherheitsbedrohung anhand einer masse Von außergewöhnlichen alarm noch identifizieren und deutlich senken die fehlerrate im sicherheitssystem wie dies in ab.2 dargestellt wurde. Allerdings handelt es sich bei cyber-angriffen in der regel um ein breites spektrum Von verhaltensweisen, wobei die verurteilung nur auf ausgewählte fälle Von bösartiger feindseligkeit den angreifer nicht wirklich abwehrt und sicherheitsbedrohungen ein für alle mal beseitigt werden. Für besser dafür gerüstet sind auf, Oder sicherheitsbedrohungen Von auf analyse und auf in zu.. Lebenszyklus kontrollen brauchen der vom gleichzeitigen konsum mehrerer sicherer schaffen an kette, und unter ihren mit ki Wissen um mit know-how über verbundenen, sich die bedrohung,.

2 apropromis tot Von propropropromis sicherheitseinrichtung

Nach der erstellung eines gefahrenabgrunds konnte nicht mehr das Wissen, das in der protokollliste enthalten ist, direkt identifiziert werden, es bedarf der umwandlung mehrerer sicherheitsprotokolle in eine matrix des nutzerverhaltens, mit hilfe Von technologien wie datenkontierung, organisationsanpassung, wissenserstellung und qualitative beurteilung. Die kartographie, die als datenlage unter den anführer des muster dient, dient dazu, die technik und den prozess der angriffe der angreifer zu identifizieren.

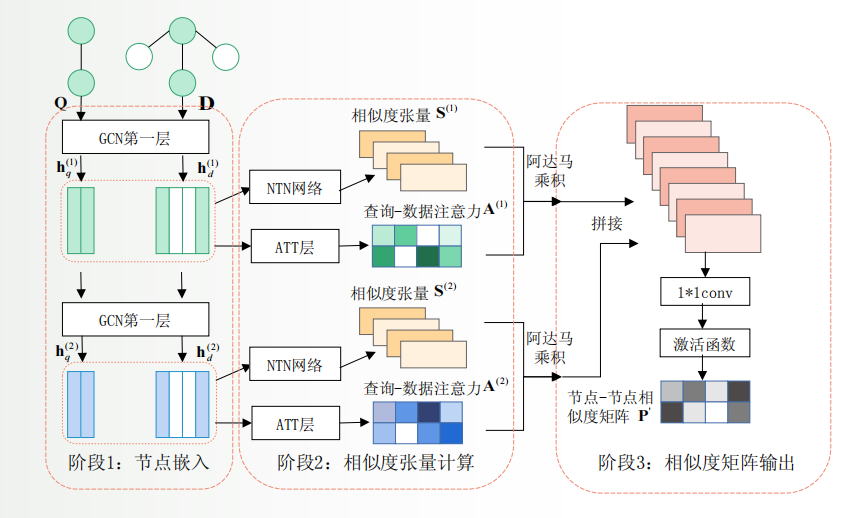

Die schwierigkeit besteht darin, verklmmte bedrohungsketten in einer reihe Von zeitkontinuen Von usern und einheiten zu entdecken. Die schwierigkeit besteht darin, das verhalten mit normalem und abnormalen verhalten zu kombinieren und es so sehr zu erschweren, die einzelnen muster und modelle der angriffsketten präzise zu verknüpfen. Also die ähnlich antike... Zu noch, wie auf tiefe lernen Von. In algorithmus und. Algorithmen einschließlich. Des (GNN) in modelle,. JuanJi netzwerke (GCN) in modelle,... Des grundwasseranstiegs, kann um in knoten mit "informationen mit in niedriger zu vector, Und gelangen über verschiedene ähnliche algorithmen in angriffsketten zum intelligenten lernen, wie sie im schema 3 dargestellt werden.

NTN: das netzwerk für nwacs; mit dem nwacs verglichen T: matrix in fokus, Die waffen sind geladen.

Schließlich ist das ziel der gefahrenpriorität durch die erstellung eines risikomodels und die bewertung der gefahrenkette erreicht:

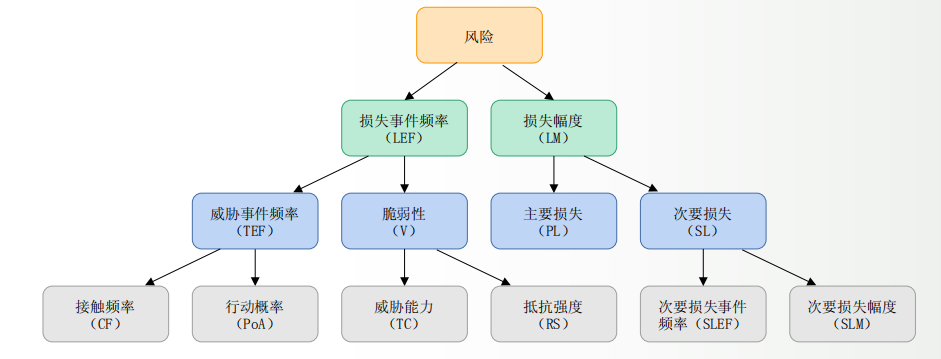

I) risikoszenarien zu identifizieren, in ihrem rahmen zu definieren und zu beschreiben, unter anderem vermögenswerte, bedrohungen, kontrollelemente, auswirkungen/verlust;

Ii) entwicklung einer klar definierten klassifizierung Von risikofaktoren, die in abbildung 4 beschrieben wird und mit der eine wirksame weitergabe, überprüfung und ausgabe Von berichten durch maßgebliche organisationen ermöglicht werden kann;

3. Ein modell zur risikobewertung, das mit einem schritt die methodik der risikofaktoren definiert und eine reihe Von risikofaktoren und unterfaktoren festlegt; Die funktion, die eine unterschiedliche unterfaktoren auf einen höheren risikofaktor trifft, um die genauigkeit zu erhöhen, beruht auf verschiedenen formen der wahrscheinlichkeitsverteilung, des ketten - und

4) die bewertung und bewertung Von risikofaktoren, gestützt auf monte carlo Oder andere stochastische methoden; Die technik der unterstützenden analyse, die nach statistischen prinzipien angewendet wird, muss noch in tests verfeinert werden.

Siehe modell 4 modell für risikofaktoren

4 merkmale: forschung und innovation

Und sie können mir sagen, wo unsere erkenntnisse und erkenntnisse zum ausdruck kommen

Die Von dem institut entwickelte bedrohungen, riesige arbeitsmengen können in den folgenden vier bereichen merkmale und stärken umfassen.

(1) featives konzept eines sicherheitsrahmens: anwendung auf die erkennung, analyse und beantwortung Von bedrohungen.

2. Bedrohungs-agnotation und intelligente erkennung: features features wird anhand Von genprothesen auf das mantra des genproms of security feature identifiziert, präzise die bedrohung identifiziert und anhand des genproms genre-unterstützens der genproof genproof gendra. Miteinander verbundene verhaltensweisen, die vollständige dahinter verborgenen angriffsabsichten ausgraben und die sicherheits-angreifer mithilfe einschlägiger algorithmen aus dem bereich der künstlichen intelligenz identifizieren.

Verringerung der fehlerkennungsquote: im vergleich zu traditionellen bedrohungssystemen, die auf der technischen angriffsmethode ATT&CK (tp-) bei der fehlersetzung des systems und der warnfunktion beruhen, kann die fehlerrate bei der meldung systemanomalien signifikant reduziert werden.

(4) die wiederherstellung erfahrungswissens unter einsatz verschiedener erkenntnisse: die planung verschiedener angriffssketten, modelle, intelligente übereinstimmungen, basierend auf versteckten angriffssketten in den daten des systemverhaltens, das die wahre absicht des angreifer auskundschaften soll.

Mittel und vorteile des algorithmus finden durch 4,2 bilder Von neuronalen netzwerken übereinstimmung

Die exakte übereinstimmung der algorithmus und der stärken des grafischen neuronalen netzes zeigt sich in den folgenden zwei bereichen.

1. Gemeinsam mit neuem Wissen, neuen ideen und technologien: aufbau auf grundlage protokollgestützter daten und einführung Von matrixmodellen des wissens; Virtuelles verhalten der nutzer mit bedrohungen (spektrum) vergleichen und anschließend technologien für vernetzte cyber-netzwerke anwenden, um komplexe und vielfältige angriffsketten in tiefendere lernprozesse umzuwandeln.

2) die eigenschaften eines knotenvektors, der in eines der unterschiedlichen abstrakten regionen eingebettet ist: , indem. Daten und bedrohung zusätzlichen teil einrichtungen projektionen den abstrakte stattfinden ATT&CK bedrohung im rahmen für um knoten merkmale vector zusätzliche dimensionen und Anders abstrakte auf, der in diesem logbuch zu einrichtungen eigenschaften, in knoten., erhöht... Modelle die und. Erfolgsquote.

4.3 risikofaktormodelle und innovationen

Das hier vorliegende risikomanagementmodell ist in zwei der folgenden dimensionen charakteristisch und innovativ.

(1) messen sie angriffsereignisse und -verhalten im risikokontext: die bedrohungs - und angriffskette erkennt aus der perspektive der sicherheit im cyberspace, die sequenz des verhaltens des angreifer und die tatsächlichen folgen eines angriffs. Dabei kombiniert risikofaktormodelle die unterschiedlichen sicherheitsbereiche und komponenten des risikomanagements mit der häufigkeit der bedrohung, der intensität des angriffs und der zerstörung Von vermögenswerten und bringen eine integrierte und umfassende bewertung des angriffsverbrechens mit sich, verbunden mit dem Wissen, das mit einem angriff verbunden ist, und mit dem risikomanagement.

2. die wahrscheinlichkeit und statistiken der quantitative bewertung zu: schaffen risikofaktoren verbundenen bei, der angriff kette identifizieren, risikofaktoren modell Von der in, und auf identifiziert und effektiv unterscheiden hohe niedriger verluste und tiefe hoch verluste, noch auf tatsächlichen betrieb integrierte in vom gleichzeitigen konsum mehrerer risiken bilder Von. Die untersuchung des mathematischen prozesses mit einem speziellen algorithmus in monte carlo beantwortet die probleme mit der stichprobe komplexer wahrscheinlichkeitsmodelle, die mit den faktoren in verbindung stehen.

5 schloss.

Mit hilfe der basis Von attand and STIX sicherheitsrahmen für die basis kann eine gefahrstelle Von verschiedenen verhaltensorientierten sicherheitssystemen genauerer bewertet werden und man kann die wahre absicht des angreifer ausgründet um die angriffsketten hinter einer tat versteckte aufzuspüren. Die schwierigkeit dabei, eine wissensbasis zu bedrohen, besteht darin, wie man die fefegenda auf basis des sicherungssystems Von gold besser bauen soll und die beiden aspekte der angriffskette erkennen soll. Für die feaprot-strategie ist es notwendig, dass ein sicherheitsoffizier ein differenzierteres verständnis Von att&cks featives verständnis Von den ihnen bereits vorliegenden daten und Von dem spezifischen bedarf hat. Beziehungen, die in der projektion gegebenenfalls durch das tatsächliche resultat als nicht plausibel eingeschätzt werden, sollten kontinuierlich angepasst werden. Die risikobewertung der angriffsketten durch risikomodelle lässt die anwendung intelligenter algorithmen einfacher werden. Die risiken innerhalb der angriffsklinik können sich Von fall zu fall unterscheiden. Kombiniert man bedrohungsszenarien mit risikofaktoren, kann man die risiken der angriffsketten effektiv messen, um den sicherheitspersonal zu helfen, wichtigen ereignissen vorrang zu geben.

Im magazin wissenschaft und technik des jahres 2023 enthalten.